Beat Saber 萌新踩坑记录

本文只是通过我的各种经验,去讲述我玩Beat Saber的时候踩过的坑。如果你需要更完整的Beat Saber萌新教程,请访问Beat Saber新手教程、问题解答、曲包网盘 Steam / Oculus / Quest (wgzeyu.c...

本文只是通过我的各种经验,去讲述我玩Beat Saber的时候踩过的坑。如果你需要更完整的Beat Saber萌新教程,请访问Beat Saber新手教程、问题解答、曲包网盘 Steam / Oculus / Quest (wgzeyu.c...

先上链接:https://val.bili33.top/ 附上可用于参考的文档(在别人的文档上改的,我的文档里附了源文档链接):https://gamernotitle.notion.site/Valorant API baffa2069f...

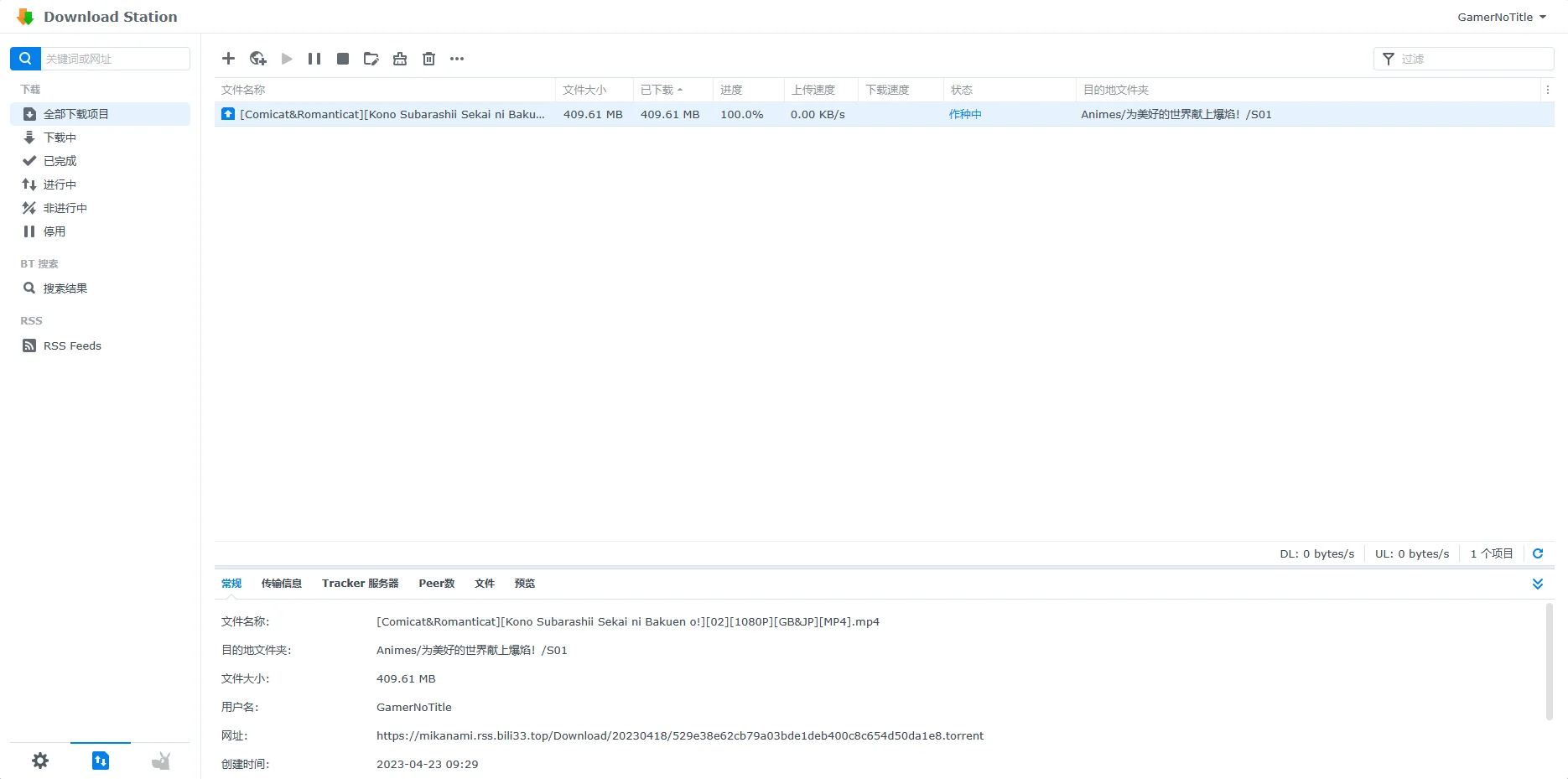

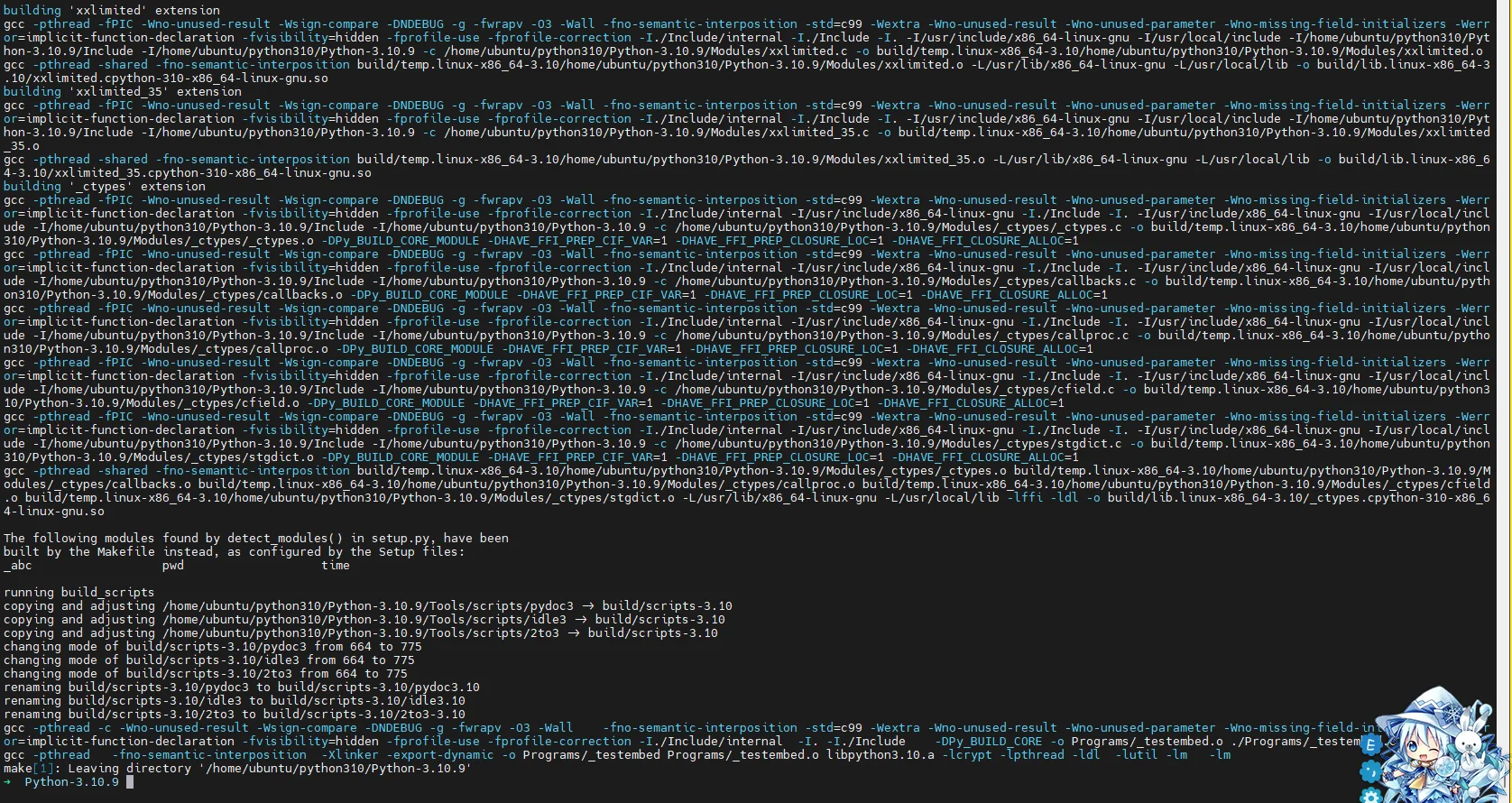

前几天不是把家里的小霸王给改造成了NAS嘛,然后本来就是想架个EMBY然后在家里直接就看番了的,找了一圈发现BT下载是比较好用的,结果下载下来文件名格式又不一样,不符合EMBY的解析要求,于是就有了这篇文章 找种子 我推荐用蜜柑计划 Mik...

因为最近想看番,然后发现嗶哩嗶哩没有买几部番(如何看嗶哩嗶哩请见这里),就想着能不能直接用qbitorrent那一套自动订阅,但是吧,自己的电脑又不是天天开着,而且用来下番,游戏啥的还打不打了。这不转个头看到家里闲置的ASUS X455LD...

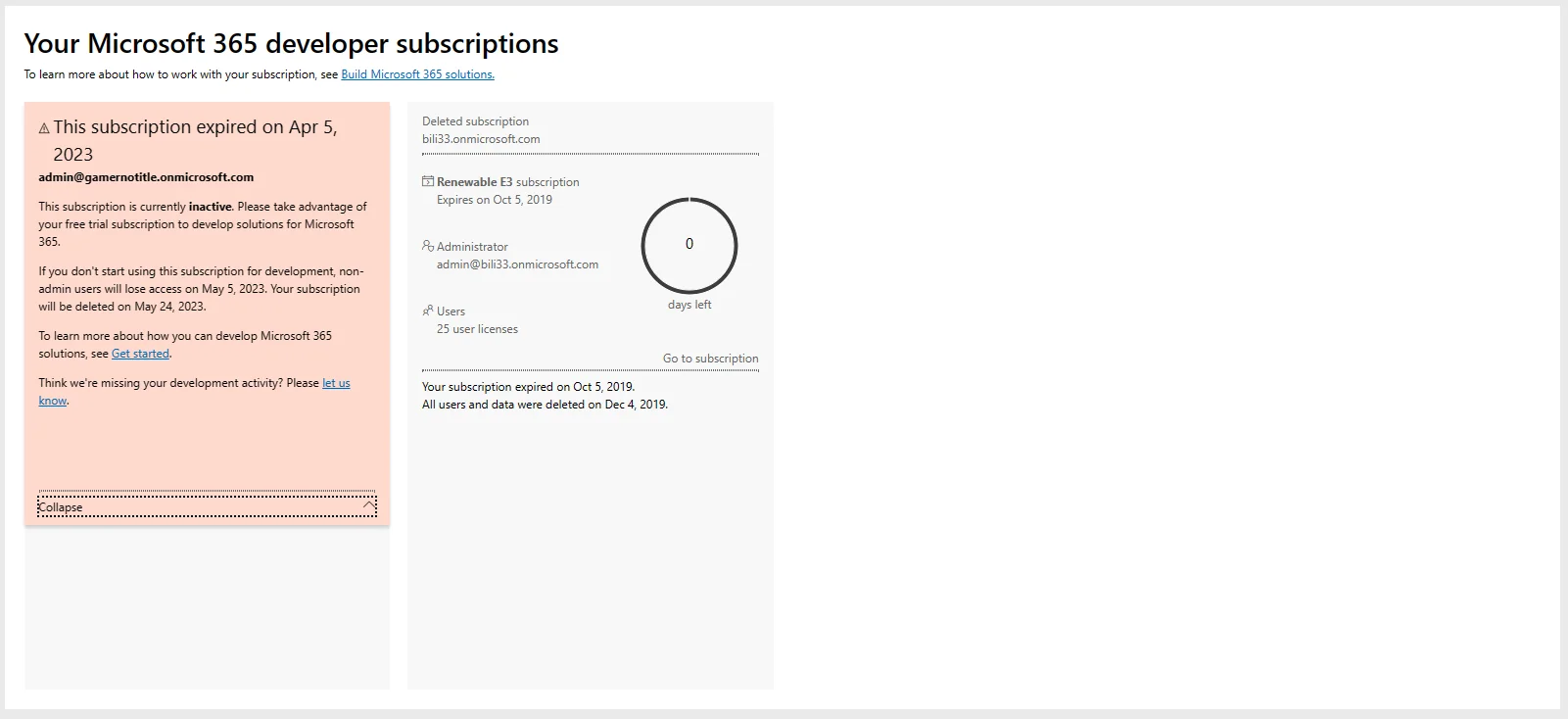

先上张图…… 没错,这一轮是强制过期,我的邮件上次还跟我说续费到 7/12/2023 (UTC) ,就……很难受 发现这个问题还是群里面有人说了我才知道的,赶紧用其他的outlook账号开个新的订阅然后把数据转移过去 数据转移我用的是mov...

这几天撸了一个Warframe的查询bot(GamerNoTitle/AaTMbot: AaTMbot (Alerts & Tenno's Market Bot) 是一个与go cqhttp一起运行的WARFRAME信息查询/推送bot (...

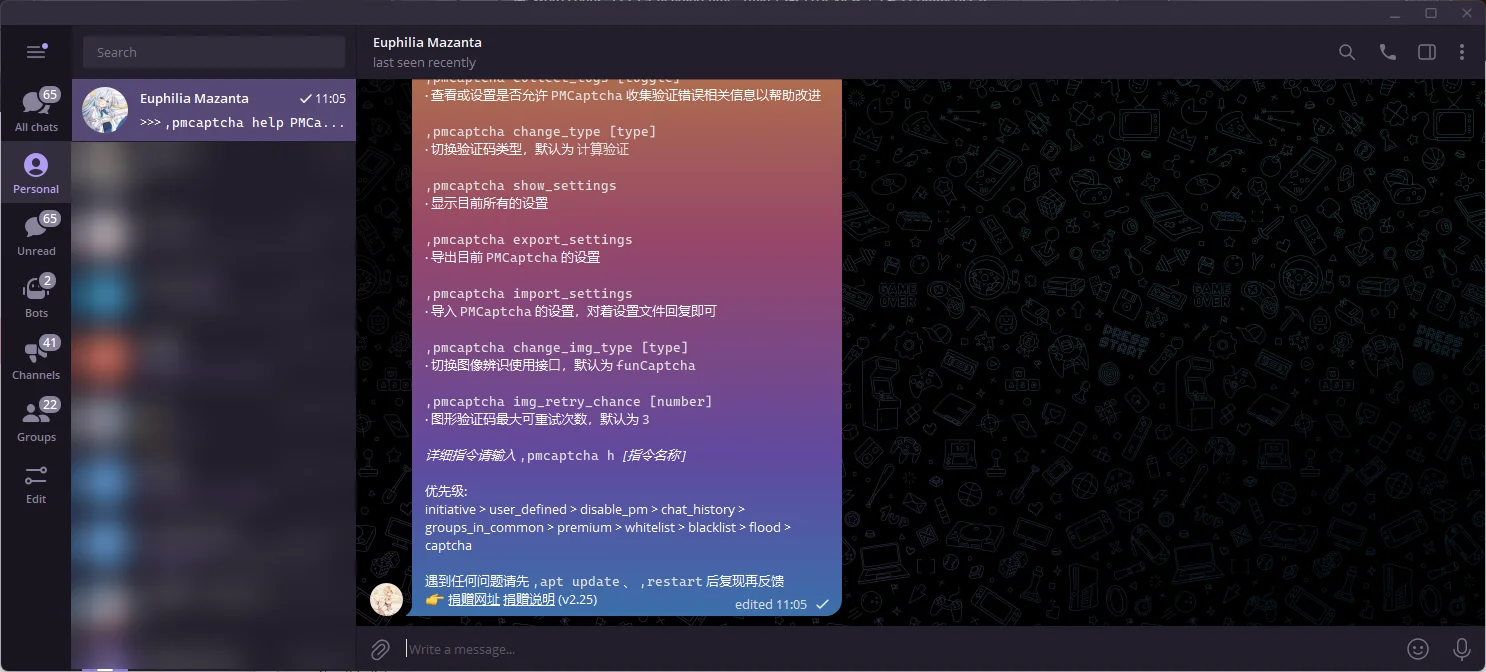

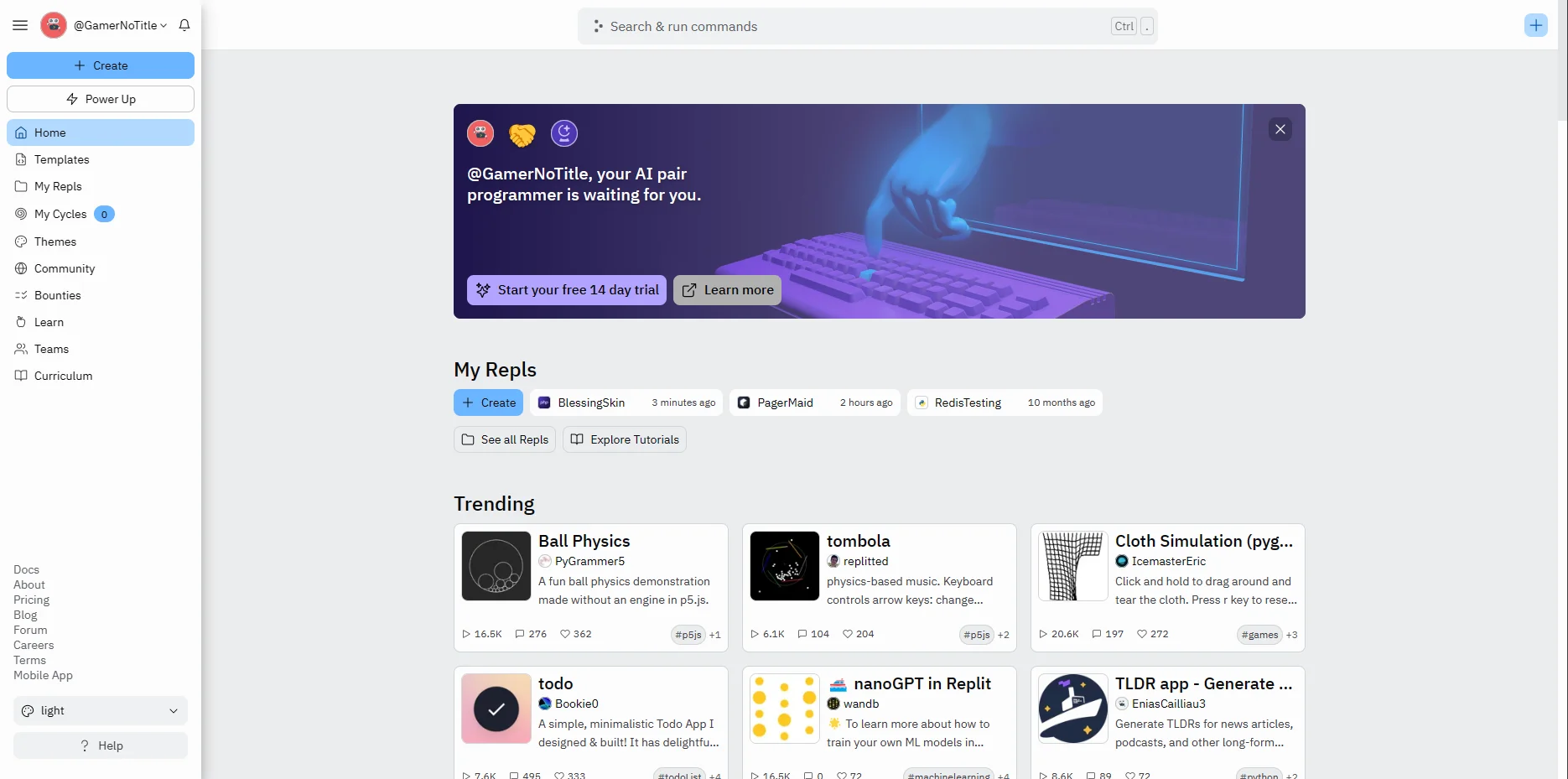

TeamPGM/PagerMaid Pyro: Advanced Multi Featured Telegram UserBot by pyrogram. (github.com) Replit使用教程 白嫖Repl.it的服务,让你的服务...

之前我用过很多的云平台,什么Azure啦,heroku啦,railway啦之类的,问题是这些平台有些太贵(Azure),有些改了免费策略已经不适合我们这些白嫖党使用(Heroku、Railway),我现在还在用的也就是Glitch(开多个账...

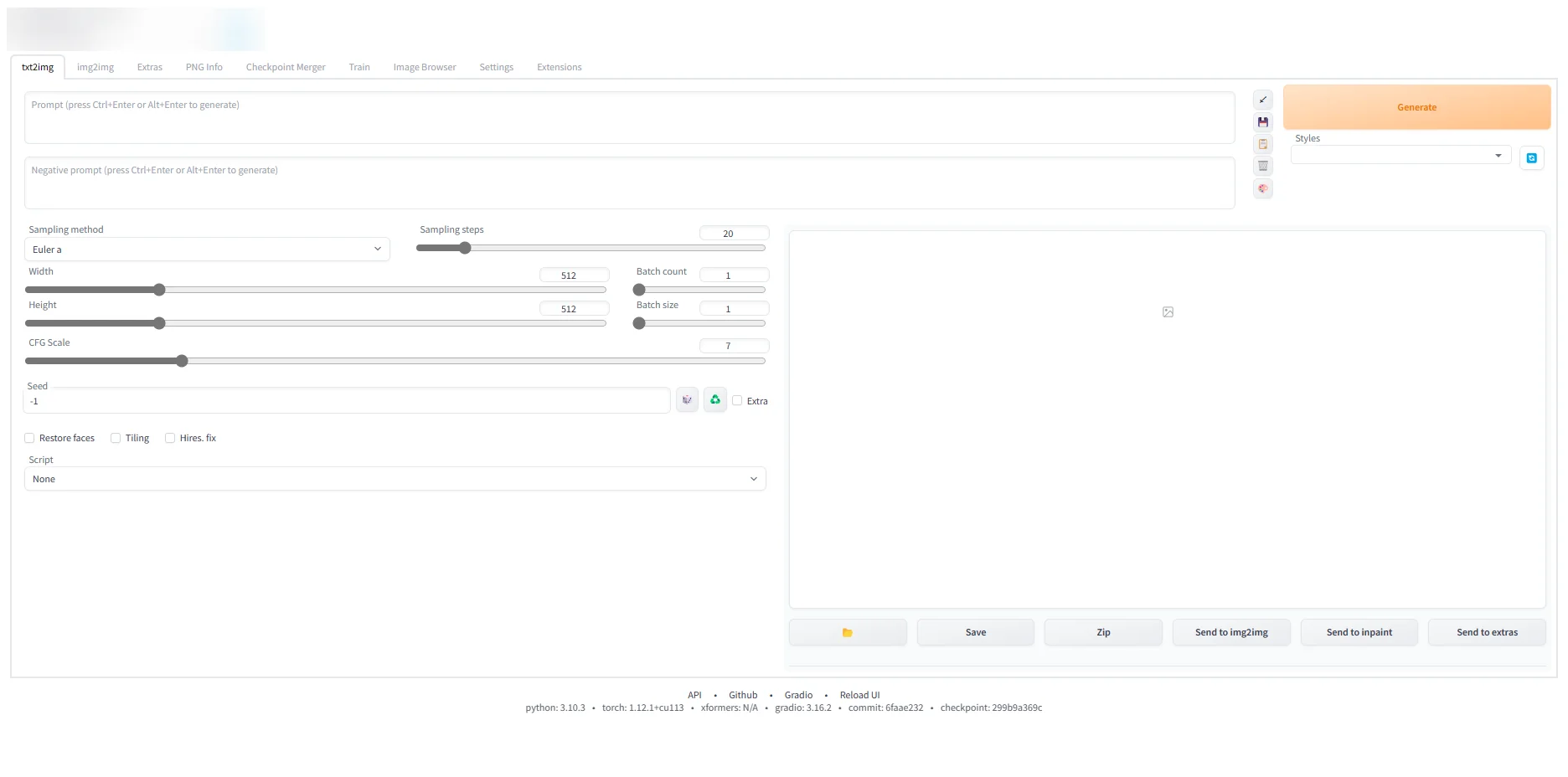

前段时间AI制图不是很火嘛,说NovelAI的制图效果可以比得上一些画师,然后当时B站就有很多的用AUTOMATIC1111/stable diffusion webui加上一堆模型来生成自己的图片 其实我一开始用的是naifu那一套,就是...

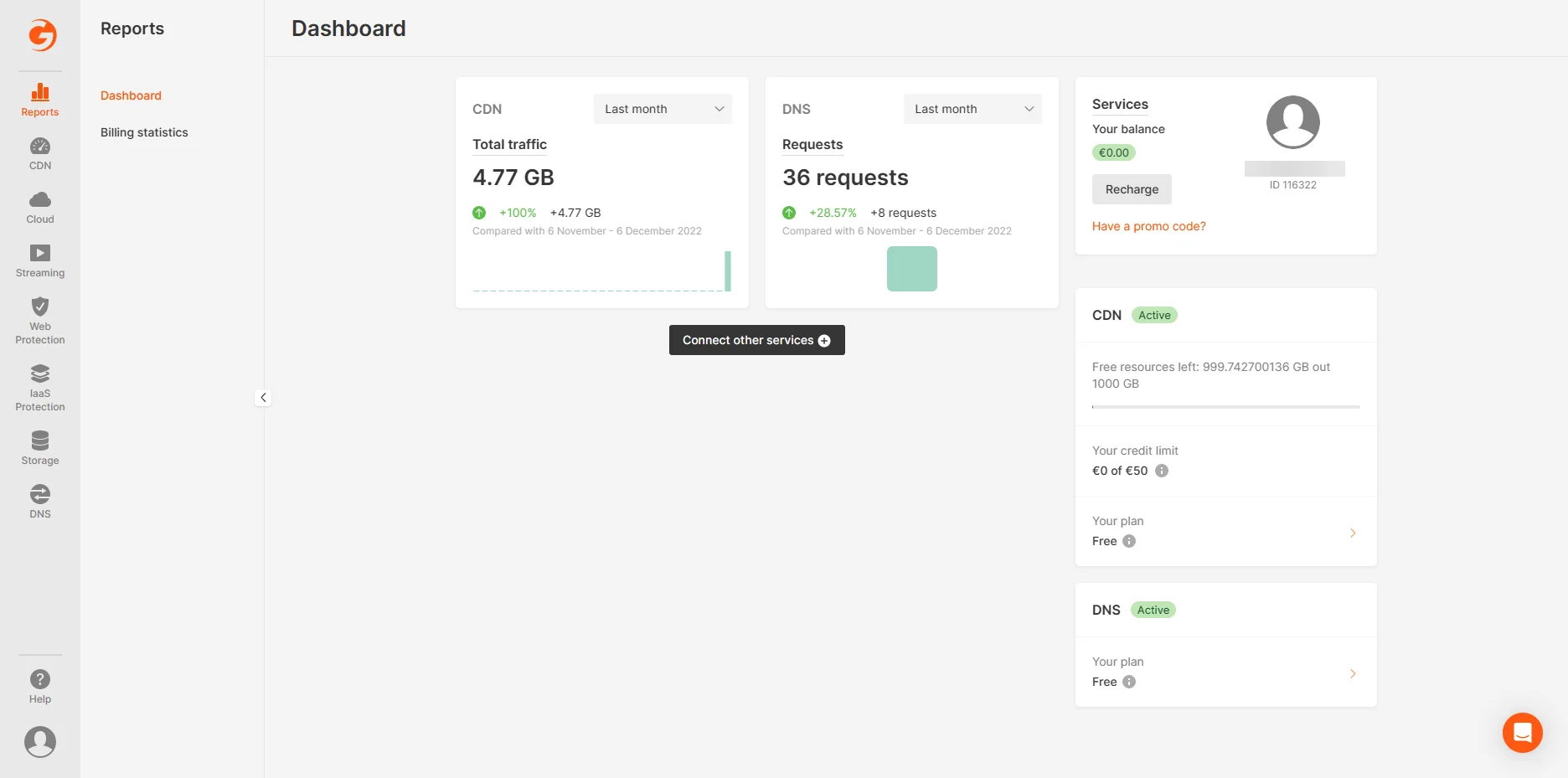

哔哩CDN官网:哔哩CDN 你的CDN镜像源好帮手 | GamerNoTitle (bili33.top) 这几天一直在弄点其他的东西,昨天弄了个哔哩漫游的服务器(用的vercel),然后一看我的vercel的流量使用,这才多久就已经60G...